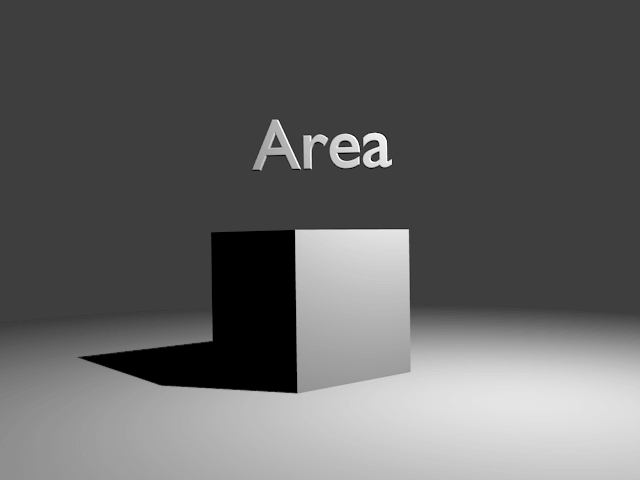

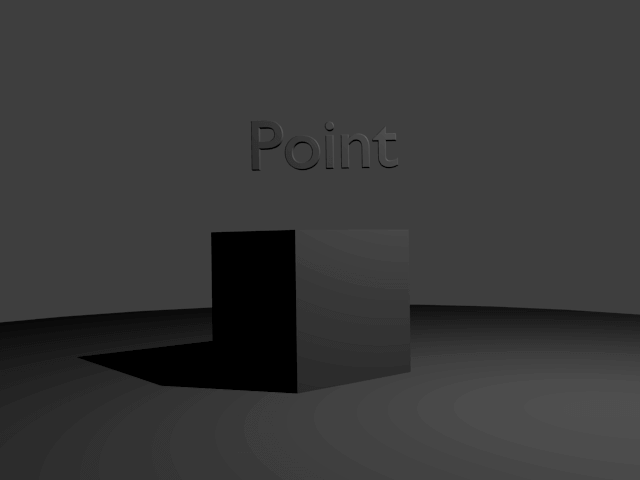

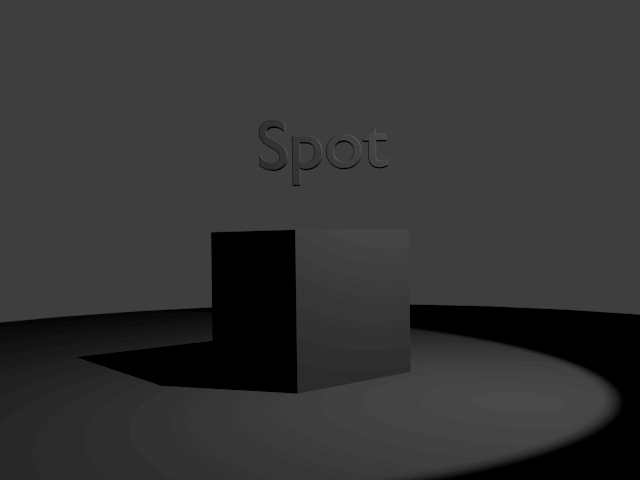

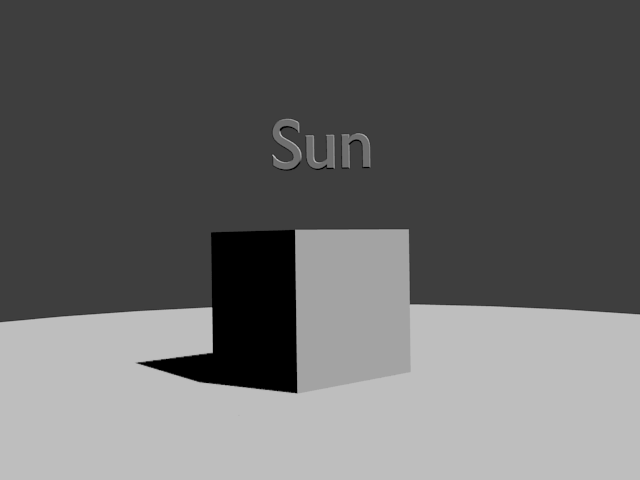

Die nachfolgenden Bilder zeigen die Unterschiede der einzelnen Lichtquellen in Blender.

Schön, Dich auf meinem Blog zu sehen! Hier befindet sich ein Sammelsurium an Tipps und Tricks entstanden beim täglichen Umgang mit Hard- und Software, aufgeschrieben direkt aus dem IT-Alltag.

Thunderbird – Einstellungen zur Tastaturnavigation

Thunderbird lässt sich mit ein paar Einstellungen für eine bessere Tastaturnavigation konfigurieren. Mit der Taste N kann man schnell zur nächsten ungelesenen Nachricht weiterschalten. Falls die Nachrichten evtl. direkt vom Server aber schon in unterschiedliche Ordner einsortiert worden sind, erscheint beim Wechseln des Ordners eine Frage, ob auch wirklich in den neuen Ordner gewechselt werden soll. Diese Frage finde ich unnötig - sie lässt sich abstellen. Unter Einstellungen -> Erweitert -> Konfiguration bearbeiten gelangt man zu den Einstellungen, die nicht direkt in der Oberfläche bearbeitet werden können. Die Einstellung

[Mehr]So könnte es mit ACTA bald auf vielen Webseiten aussehen

Doppelte Masterpasswort-Abfrage in Thunderbird verhindern

In Thunderbird können die für die Abfrage von E-Mail-Konten benötigten Passwörter im integrierten Passwort-Manager hinterlegt werden. Damit Unbefugte keinen Zugriff auf diese Passwortliste bekommen, kann ein Master-Passwort eingestellt werden, welches dann beim Start von Thunderbird eingegeben werden muss. Falls gleichzeitig auch die Thunderbird-Kalender-Erweiterung (Lightning) installiert ist, tritt bei der Abfrage des Master-Passwortes ein Bug zutage, der leider seit Ende 2006 nicht behoben wurde: der Dialog zur Abfrage des Master-Passworts erscheint zwei Mal. Einmal für die E-Mail-Konten und einmal für die Kalender.

[Mehr]Überwachungsgesetze

Durch einen Kommentar auf Google+ bin ich auf eine Übersicht bei daten-speicherung.de über deutscher Sicherheits- und Überwachungsgesetze, ihres kritischen Inhalts und des Stimmverhaltens der Fraktionen im Deutschen Bundestag hingewiesen worden, den ich hier gern weitergeben möchte.

Datenträger in NTFS-Verzeichnissen bereitstellen

Modernere Computer sind meistens mit einem Kartenleser zum Lesen und Schreiben von marktübliche Speicherkarten ausgerüstet. Besitzer einer Digitalkamera rüsten gegebenenfalls ihren Computer mit einem externen Lesegerät nach, um Fotos oder Videos auf den Computer übertragen zu können. Standardmäßig wird unter Windows bei der Installation für jeden Kartenleser-Slot ein eigener Laufwerksbuchstabe vergeben. Bei vielen Slots können da schon mal sechs oder mehr (meistens ungenutzte) Laufwerksbuchstaben zusammenkommen. Falls, wie unter einem neueren Windows üblich, eine mit dem Dateisystem NTFS formatierte Partition vorhanden ist, lassen sich diese Kartenleser-Slots auch ohne Vergabe eines Laufwerksbuchstabens ansprechen.

[Mehr]Pixray-Bot mit Fail2ban aussperren

Auf allen Blogs, Webseiten und überhaupt allem, was http spricht, tummeln sich Bots. Die meisten davon sind Bots der Suchmaschinenbetreiber. Daneben gibt es solche, die für die Webseite keinerlei Nutzen bringen, ja sogar gegen die Webseitenbetreiber arbeiten. So z.B. der Pixray-Bot, der Webseiten nach urheberechtlich geschützen Bildern durchsucht. Bei einem Fund kann man sich anschließend offensichtlich auf Post vom Anwalt freuen.

Da meiner Meinung nach das Verhalten des Pixray-Bots einer digitalen Hausdurchsuchung entspricht, ich ihm das nicht erlaubt habe und ich den durch den Bot generierten Traffic bezahlen muss, habe ich nach einer Lösung gesucht, den Bot von meinen Webseiten fernzuhalten.

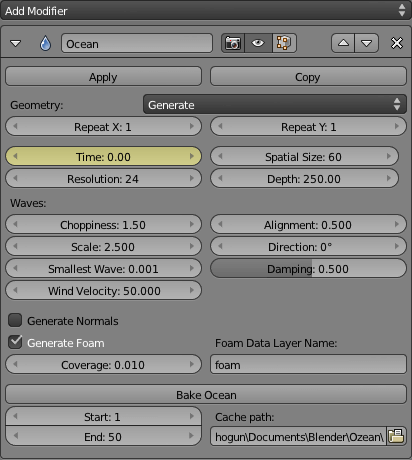

[Mehr]Blender Übung: Ozean

Seit kurzem ist die Version 2.6 von Blender verfügbar, die nun standardmäßig den Ocean Modifier erthält. Mit diesem lassen sich relistische Ozeanscenen erstellen. Hier mein Beispiel:

Der Ozean in dieser Scene wurde mit folgenden Einstellungen des Ocean Modifiers gerendert:

Blender Ocean Modifier

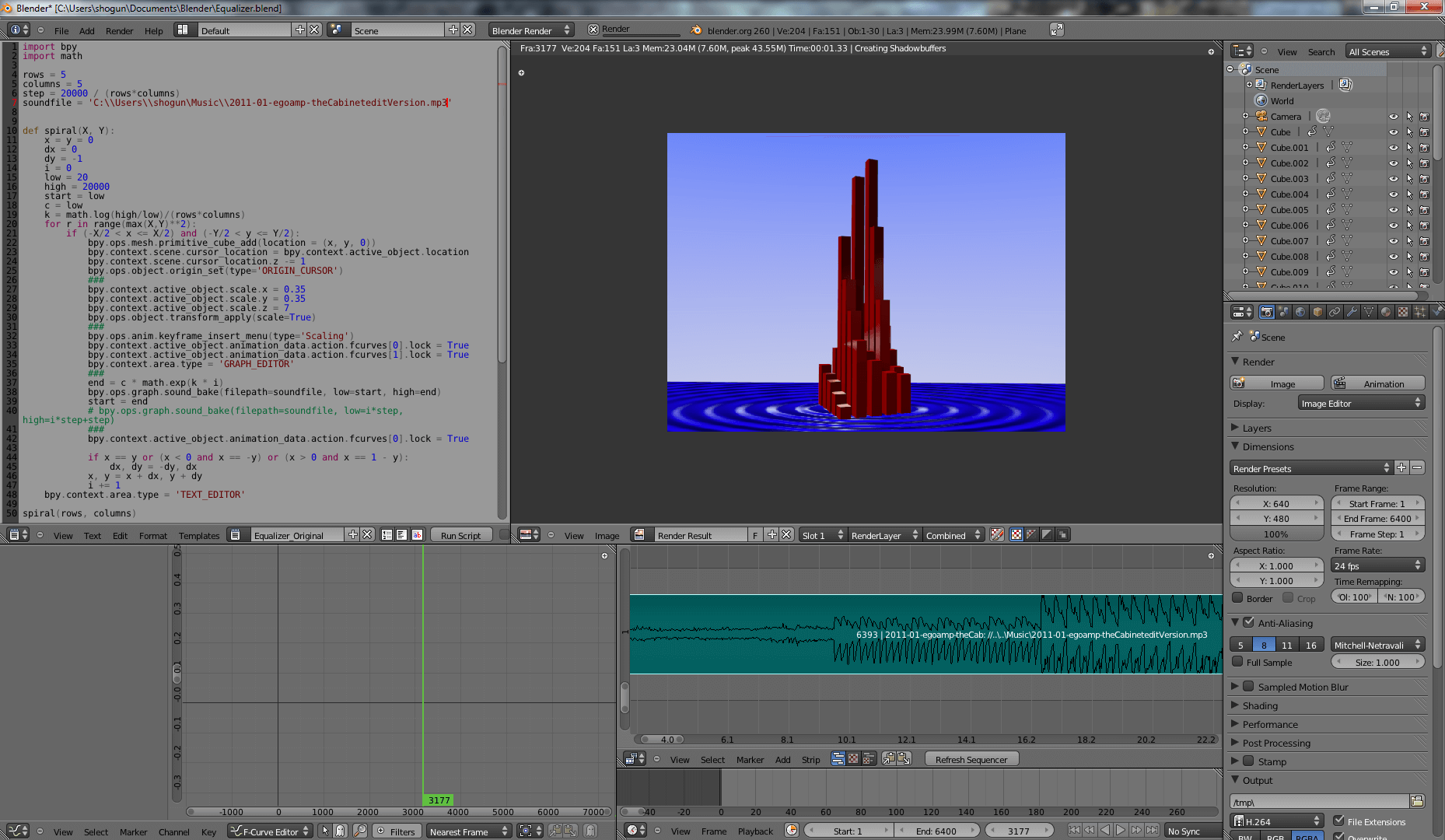

[Mehr]Blender Übung: Audio Visualizer

Die Blender-Tutorials von Blender Cookie sind einfach genial. Nach dem Bau von ein paar Lufballons musste ich mich gleich am nächsten interessanten Tutorial versuchen: einem Audio Visualizer mit Python.

Mit ein paar Anpassungen im vorgestellten Python-Skript und anschließender Bearbeitung der generierten Objekte sieht mein erster Versuch so aus:

Der von mir verwendete Song EGOamp-The Cabinet (Edit Version) steht unter einer CC-Lizenz und kann aus den Free Music Charts oder von Jamendo heruntergeladen werden.