Mit Linux Mint 17 kommt auch Apache 2.4 auf den Rechner. Gegenüber der Version 2.2 gab es auch Änderungen bei der Vergabe von Zugriffsberechtigungen auf URLs. Leider bringt die Installation von Munin nur Einstellungen mit, die kompatibel mit der Apache Version 2.2 sind. Nach der Installation auf dem lokalen Host erscheint beim Zugriff auf http://localhost/munin nur ein "Forbidden".

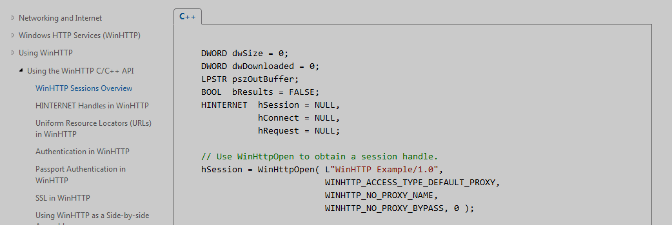

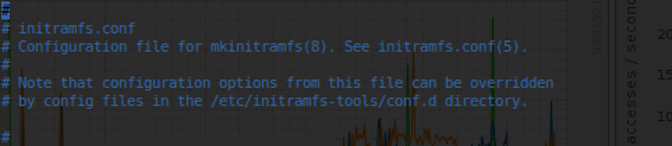

Folgender Eintrag in der Datei /etc/apache2/conf-enabled/munin.conf innerhalb <Directory /var/cache/munin/www> schafft Abhilfe:

Require all granted Options FollowSymLinks SymLinksIfOwnerMatch

Nach einem Neustart des Apache können dann wieder die Munin-Auswertungen angesehen werden.